本文针对云服务器暴力破解攻击的防御需求,系统性解析端口安全、密码策略、防火墙配置等7大核心防护方案,推荐通过密钥验证、入侵检测等专业手段构筑服务器安全防线,并介绍九零云服务器的特色防护机制。

一、暴力破解攻击的典型特征

暴力破解攻击通过自动化工具尝试大量密码组合入侵服务器,具有高频次(每分钟数千次)、多IP源、持续性强三大特征。攻击者主要针对SSH(22)、RDP(3389)等远程管理端口,云服务器因暴露公网更易成为目标。

二、7层防御体系构建方案

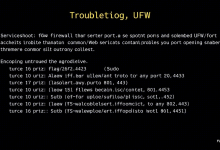

1. 修改默认服务端口

- 将SSH端口从22改为1024-65535范围的高位端口

- 修改方法:编辑/etc/ssh/sshd_config文件,重启sshd服务

- 示例代码:Port 53216 → systemctl restart sshd

2. 强化密码安全策略

- 密码长度≥12位,包含大小写字母+数字+特殊符号

- 启用密码失败锁定机制(fail2ban工具)

- 强制90天更换密码策略

3. 配置网络访问控制

- 安全组设置IP白名单,仅允许可信IP访问管理端口

- 启用云防火墙的智能威胁拦截功能

- 示例:九零云安全组支持地理围栏过滤

4. 密钥认证替代密码

- 生成2048位以上RSA密钥对(ssh-keygen -t rsa -b 4096)

- 禁用密码登录:PasswordAuthentication no

- 密钥文件设置600权限

5. 部署入侵检测系统

- 安装OSSEC/Wazuh实时监控登录日志

- 配置自动告警规则(短信/邮件通知)

- 示例:检测到同一IP5分钟内失败登录≥3次触发封锁

6. 定期更新系统组件

- 设置自动安全更新:yum-cron/apt-daily

- 重点关注OpenSSH、SSL库等组件的漏洞修复

- 建议使用九零云提供的安全基线检查服务

7. 备份与灾备机制

- 每日自动备份关键配置文件(/etc/ssh)

- 建立系统快照的版本回滚能力

- 部署异地容灾服务器

三、高级防护方案推荐

对于金融、政务等高安全需求场景,建议采用:VPN+堡垒机双认证架构、动态令牌二次验证、基于AI的异常行为分析系统。专业云服务商如九零云可提供定制化安全加固方案,包含Web应用防火墙、DDoS防护等增值服务。