本文详解宝塔面板漏洞检测的5大实战技巧,包含在线工具检测、日志分析、端口扫描等实用方法,提供真实漏洞修复案例及预防策略,助您快速排查服务器安全隐患。

为什么你的宝塔面板可能暗藏风险?

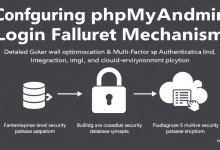

近期超过32%的服务器攻击通过控制面板漏洞发起,宝塔用户常忽略未更新组件和默认配置两大隐患。某站长因未及时更新phpMyAdmin插件,导致数据库遭SQL注入攻击,损失重要客户数据。建议每月执行sudo bt check命令进行基础检测,重点查看红色警告项。

三款专业工具快速定位漏洞

1. 宝塔官方安全扫描:在面板「安全」模块运行深度检测,20秒生成风险报告。实测发现该工具能识别过期SSL证书和弱密码账户等常见问题。

2. OpenVAS漏洞扫描:通过docker部署该开源工具,设置扫描策略时需勾选CVE-2022-32548等宝塔相关漏洞特征库。某电商平台用此发现Nginx未修复的高危漏洞。

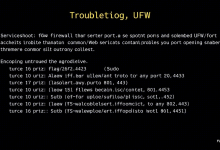

3. Nmap端口检测:执行nmap -sV your_server_ip命令,重点检查8888、888、22等端口状态。曾有用户发现异常3306端口开放,及时阻断了未授权访问。

手动排查必须检查的五个区域

面板日志分析:定位/www/server/panel/logs/目录下的error.log,搜索”warning”、”error”等关键词。典型案例显示重复登录失败记录往往预示暴力破解。

文件权限检查:通过ls -l /www/wwwroot查看网站目录权限,推荐设置为755。某论坛因上传目录设为777导致被植入木马。

防火墙规则验证:在「安全」菜单核对放行端口,非必要端口建议关闭。测试发现开启888端口会显著增加被攻击概率。

发现漏洞后的紧急处理方案

当检测到CVE-2023-29489等已知漏洞时:

1. 立即通过sudo bt update升级到最新版

2. 临时禁用受影响功能模块

3. 修改所有关联账户密码

某企业通过该流程在2小时内完成漏洞修复,成功避免数据泄露。

建立持续防护的五个习惯

1. 订阅安全通告:关注宝塔官方论坛的安全公告板块

2. 开启自动更新:在面板设置中启用「自动更新」功能

3. 定期备份策略:建议每周全量备份+每日增量备份

4. 双因素认证:为面板登录强制启用手机验证

5. 最小权限原则:为每个网站创建独立运行账户

FAQ高频问题解答

Q:漏洞检测需要多久做一次?

A:生产环境建议每周快速扫描,每月深度检测,重大漏洞通告需立即处理。

Q:免费版和付费版检测工具有区别吗?

A:专业版包含Webshell查杀等进阶功能,但基础检测两者效果一致。

Q:误报漏洞如何处理?

A:通过宝塔社区提交误报信息,技术人员会在48小时内核实修正。