深度解析CentOS系统/var/log目录结构,提供日志分析实用技巧,包含安全审计、故障排查、性能优化全流程解决方案,助你快速定位服务器问题。

每次遇到服务器卡顿却不知从何查起?CentOS系统的/var/log目录就像服务器的健康检查报告,但面对几十种日志文件,90%的运维人员都踩过这三个坑:不知道关键日志的作用、不会快速定位问题、缺乏自动化分析方案。

一、/var/log目录隐藏哪些运维密码

问题:新手常被secure、messages、boot.log等文件搞得晕头转向。某金融公司曾因未及时分析cron日志,导致定时任务堆积引发数据库宕机。

解决方案:重点掌握6个核心日志:

- secure:记录所有SSH登录尝试(黑客爆破必查)

- messages:系统级事件总览(硬件故障第一现场)

- dmesg:内核环形缓冲区(硬件兼容性问题诊断)

- audit/audit.log:安全审计日志(满足等保合规必备)

- yum.log:软件安装记录(依赖冲突回溯依据)

- httpd/:Web服务专用日志(CC攻击分析关键)

实战案例

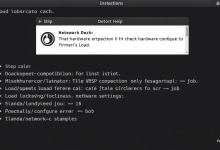

某电商平台大促期间Nginx频繁502,通过error_log发现大量”upstream timed out”记录,结合messages中的oom-killer记录,最终确认是PHP-FPM内存泄漏导致。

二、日志分析工具怎么选

问题:手动grep效率低下,某游戏公司曾因人工分析延迟,导致DDoS攻击持续2小时才被发现。

解决方案:三级日志处理体系:

- 基础工具:tailf+awk实时监控(适合单机快速排查)

- 中级方案:Logwatch+GoAccess(自动生成日报)

- 高级架构:ELK+Filebeat(PB级日志实时分析)

专家建议:中小型企业优先使用journalctl -u service_name –since “10 min ago”命令,配合grep -E ‘error|fail’过滤关键信息。

三、日志安全分析怎么做

问题:某政务云平台因未监控auth.log,导致被植入挖矿程序3个月后才被发现。

解决方案:三步构建安全防线:

| 风险类型 | 检测命令 | 应对策略 |

|---|---|---|

| 暴力破解 | grep ‘Failed password’ /var/log/secure | 配置fail2ban自动封禁 |

| 可疑提权 | ausearch -m USER_ROLE_CHANGE | 启用SELinux审计模块 |

| 文件篡改 | rpm -Va > /var/log/rpm_check | 设置Tripwire完整性校验 |

四、日志自动清理方案

logrotate配置模板示例:

/var/log/nginx/.log {

daily

missingok

rotate 30

compress

delaycompress

notifempty

create 640 nginx adm

sharedscripts

postrotate

/bin/kill -USR1 $(cat /run/nginx.pid 2>/dev/null) 2>/dev/null || true

endscript

}

运维高频问题解答

Q:日志文件突然消失怎么办?

检查磁盘inode是否耗尽:df -i,清理/var/spool/postfix等目录的队列文件

Q:如何追溯三个月前的登录记录?

使用last -f /var/log/wtmp.1查看轮转日志,注意需root权限